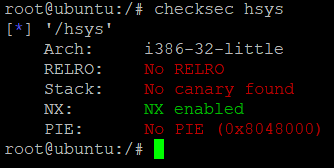

首先,检查一下程序的保护机制

然后,我们用IDA分析一下,在show功能里,如果cur_id为0,即admin账户,则v36为定值5,这样使得n变大,memcpy就有可能造成栈溢出,如果能让name长一些,那么info的内容就可以溢出更多一点。

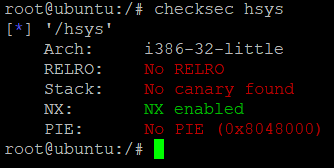

首先,检查一下程序的保护机制

然后,我们用IDA分析一下,在show功能里,如果cur_id为0,即admin账户,则v36为定值5,这样使得n变大,memcpy就有可能造成栈溢出,如果能让name长一些,那么info的内容就可以溢出更多一点。

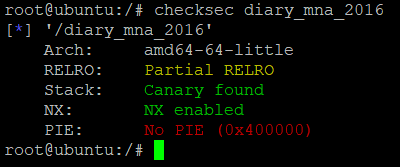

首先,检查一下程序的保护机制

然后,我们用IDA分析一下,在add函数里的scanf(“%256s”,&s)存在null off by one,其结果是将在栈里的rbp值低1字节覆盖为0。

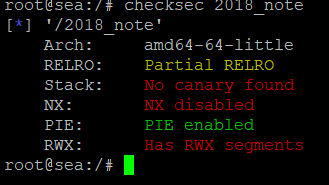

首先,检查一下程序的保护机制

然后检查一下沙箱机制,发现禁用了execve还有open函数,但是没有对sys_number的范围进行判断,因此,可以利用retf切换到32位模式绕过沙箱。

首先,检查一下程序的保护机制

然后,我们用IDA分析一下,在edit功能里,index的值可以被nptr溢出覆盖,因此,我们可以控制index的值,这样,我们就可以在GOT里写入一个堆地址。